O COMPUTADOR VIROU UM BEM NECESSÁRIO PORTANTO CUIDE BEM DELE

Se você não tem paciência ou não sabe corrigir pequenas imperfeições na sua máquina, é imprescindível que você a leve em um técnico de sua absoluta confiança ,já que seus dados pessoais podem ser facilmente capturados e usados para outros fins!

Mitos e verdades

Muitos arquivos no HD deixam o micro lento?

Com o passar do tempo, é comum os computadores apresentarem lentidão ao executar algumas tarefas, por mais simples que elas pareçam. Programas que antes eram abertos em poucos segundos podem levar alguns minutos para serem executados, principalmente se você utiliza vários aplicativos pesados.

Você já deve ter se perguntado: “muito arquivos no HD deixam o computador lento?” Sim?! Não?! Bom, a resposta para esta questão é: depende! A lentidão no computador pode ser causada por diversos fatores.

De novo a palavra "depende"?!

O problema com espaço em disco começa quando o espaço disponível é pouco. Por exemplo, não tem problema você deixar seu HD de 100GB com 90GB ocupado. Mas deixar 500MB de espaço livre é pedir para o computador virar uma carroça. É bem provável que nem o Windows consiga mover arquivos ou realizar suas tarefas mais corriqueiras.

Há quem diga que é bom começar a pensar em faxina no disco quando o espaço livre fica abaixo dos 5GB. Na verdade, vai de cada usuário cuidar do próprio HD e decidir quando é hora de limpar um pouco os arquivos e documentos inúteis ou que não são usados há muito tempo. O importante é não deixar extrapolar.

Computadores mais potentes, de última geração, raramente terão problema de lentidão por causa de pouco espaço em disco, mesmo que o HD esteja quase no seu limite. Com os PCs mais simples, no entanto, a história é outra.É claro que não é apenas o HD lotado que prejudica o desempenho de toda a máquina. Discos desorganizados dificultam o acesso aos dados, exigindo mais processamento, o que pode deixar a máquina mais lenta.Lembrando que 70% das formatações em pcs são por causa de lentidão do sitema!

Instalar vários programas deixa a máquina lenta?

Muitas pessoas se preocupam ao instalar vários programas, com medo de que várias instalações possam deixar o computador lento. Aqui será examinada essa questão para esclarecer se de fato isso ocorre.A velocidade de seu PC pode ser definida a partir de algumas questões. Uma delas é a velocidade do processador. Outra é a quantidade de memória RAM. A velocidade do processador é medida em ciclos por segundo, ou Hertz (Hz). Atualmente, os processadores podem ter 1GHz ou mais de velocidade.

Isso quer dizer que quanto maior for a velocidade de processamento, mais ciclos ele pode realizar por segundo. Alguns programas precisam de mais ciclos do que outros para processar, então quanto maior a velocidade do processador, maior será sua capacidade de processamento.

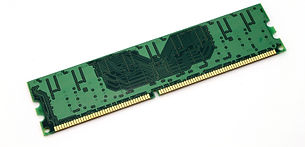

Investigando a Memória RAM

Imaginem que toda a informação de seu trabalho está em pastas dentro de gavetas em um grande arquivo. Quando você precisa de algum dado para seu trabalho, você pega aquela pasta e coloca os papéis sobre sua mesa. Quanto maior for sua mesa de trabalho, mais papéis poderão estar espalhados ao mesmo tempo para poder trabalhar.A memória RAM parte desse princípio. RAM significa Random Access Memory, ou Memória de Acesso Aleatório e é conhecida também como Memória de Trabalho. Sempre que um programa instalado é aberto, as informações necessárias para seu funcionamento são depositadas na memória RAM para serem usadas. Quando o programa é fechado, grande parte das informações desse programa é apagada da memória RAM, mas outra parte permanece. Por isso é mais rápido abrir um programa pela segunda vez do que pela primeira vez. Mas quando o computador é desligado, toda a memória RAM é apagada, liberando todo o espaço para iniciar a próxima sessão com total capacidade.

A memória RAM funciona somente com os programas abertos ou em operação, não com os programas instalados. Porém, caso o computador precise de mais memória RAM do que disponível no sistema, ele usa parte da memória física do HD, a chamada Memória Virtual. Caso exista pouco espaço livre no HD, haverá, consequentemente, menos memória virtual disponível se toda memória RAM for utilizada.Então dependendo da sua maquina ele pode ficar LENTO SIM!

Notebook na mochila pode danificar o HD?

Uma das maiores vantagens apontadas pelos proprietários de netbooks e notebooks é a possibilidade de ter sempre à mão todo o conteúdo do computador em qualquer lugar. Aparelhos cada vez mais leves também colaboram para que o consumidor possa carregar um produto de qualidade para onde quer que vá.

Entretanto, transportar o computador de uma maneira adequada é essencial para que a sua durabilidade seja ampliada. Levando-se em consideração as formas mais comuns de transporte utilizadas na atualidade, é possível que o seu notebook esteja em risco e a qualquer momento um incidente faça com que você perca todos os seus dados.

Transportar o notebook ligado pode danificá-lo?

A resposta é: não necessariamente. Afirmar que um notebook sempre terá algum tipo de problema por ser transportado enquanto está ligado é errado. Entretanto, carregar sua máquina de um lado para outro enquanto ela está em funcionamento potencializa as chances de que algo de errado possa acontecer.

Ligado, mas fechado e em modo de hibernação

Essa é a forma mais comum de transporte entre os proprietários de notebooks. O computador permanece ligado, mas em modo de hibernação e, fechado, vai para dentro da mochila ou para uma maleta própria. Em tese, o risco de alguma avaria acontecer no disco rígido é quase zero, uma vez que a cabeça de leitura e gravação não está em trabalho contínuo.

Contudo, o aquecimento e a descarga de bateria podem ser os maiores vilões em uma circunstância como essa. Fechado e dentro de uma pasta, o calor produzido pelo funcionamento do computador não encontra muito espaço para se dissipar, podendo criar uma espécie de bolsa de ar quente. A alta temperatura, acima das condições normais do ambiente, pode ser prejudicial ao aparelho em longo prazo.

É preciso tirar a bateria do notebook quando ele está no cabo?

A resposta é muito simples: não! O fenômeno que muitos chamam de viciar a bateria na realidade se chama “Efeito Memória” e ocorria nas antigas baterias de níquel-cádmio. Elas registravam a diferença entre o ponto inicial da carga até que ela fosse maximizada.

Em termos mais simples, se você carregasse algumas vezes a bateria a partir de 20% de carga, depois de um tempo o carregador passaria a considerar os 80% restantes como a carga total. Essa perda de carga útil é chamada de vício de bateria. Por isso a ideia de que é necessário esvaziar completamente as baterias perdura até hoje. As baterias atuais do gênero são de íons de lítio e não precisam desses cuidados.

Deixar na tomada estraga?

Não há indícios comprovados de que manter a bateria no notebook ligado à tomada mesmo após a carga completa danifique o componente. Se você utiliza a bateria normalmente e faz algumas utilizações do notebook fora da tomada durante a semana nenhum efeito de perda de capacidade ocorrerá em curto prazo. Além disso, a bateria serve como estabilizadora para a corrente e evita que o computador desligue em uma queda de luz acidental, fatores que tornam útil mantê-la no aparelho.

Pendrives perdem os dados se ficarem muito tempo desligados?

Aprenda as diferenças entre vírus, trojans, spywares e outros

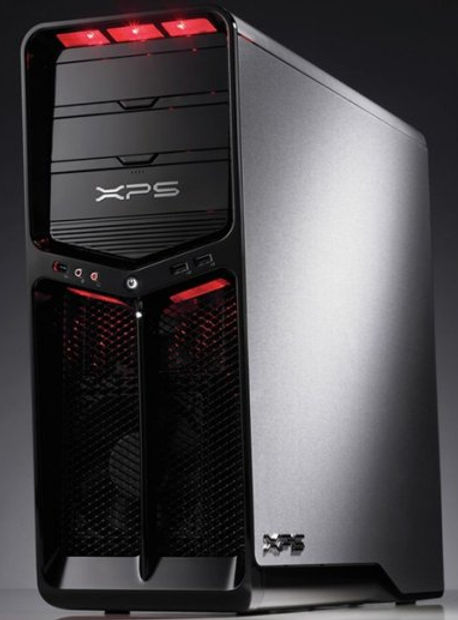

será que ainda vale a pena adquirir um pc?

Há quem diga que os desktops estão com os dias contados. São caros, pesados e nem um pouco portáteis, em um mundo em que nos acostumamos a carregar computadores completos nos bolsos. Será que ainda há lugar para o PC velho de guerra?

Um bom desktop ainda é a melhor solução para diversos tipos de profissionais.

Sim, há aplicações que ainda são melhores em computadores convencionais. Escrever ou formatar um longo documento, cheio de detalhes e recursos de um bom editor de textos não é uma tarefa fácil num tablet. É muito mais confortável fazer algo assim no computador, munido de teclado e mouse. O mesmo vale para edição de imagens e vídeos, jogos, desenvolvimento de software e muito mais.

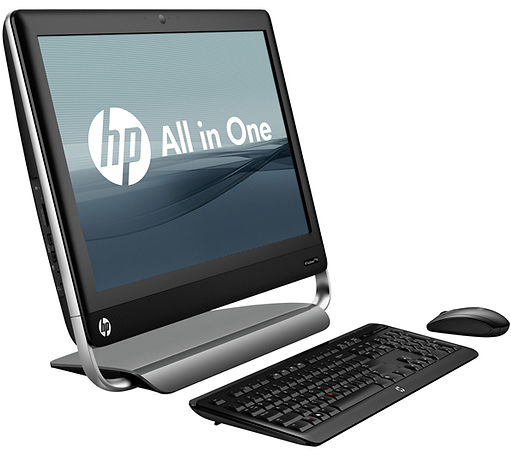

O que é importante entender é que, como plataforma, os desktops também estão mudando de cara, naquilo que é uma estratégia de sobrevivência diante dos dispositivos móveis e uma resposta a novos perfis de consumo. Hoje existem os tudo-em-um, os HTPCs, gabinetes mais compactos, PCs para gamers e computadores para aplicações genéricas. Além de mudar de formato, a pressão do mercado móvel impacta no hardware, cada vez mais enxuto e econômico em termos de energia.

Gamers não dispensam um bom PC.

Há dois anos, o cenário para o gamer mais ligado ao PC era meio nebuloso: consoles ofereciam jogos muito bons, exclusivos e alguns até melhores do que o computador podia suportar. Hoje, este cenário mudou. Como o hardware avançando inexoravelmente, atualmente, qualquer título tem melhor performance gráfica no PC.

Quem precisa produzir um documento (planilha, artigo, tese, gráficos, etc) até consegue desempenhar a tarefa na interface touch de um tablet, mas seguramente será mais produtivo (com menos esforço e tempo para atingir o mesmo resultado) usando um computador com a tabelinha mouse e teclado.

As opções All-in-One, ou tudo em um, trazem modelos mais compactos. Neles, o gabinete é dispensado e o hardware fica acoplado à tela. O primeiro deles foi o robusto iMac, da Apple, que com o passar dos anos serviu de inspiração para outras fabricantes, que criaram modelos arrojados e cada vez mais finos, que se encaixam bem em qualquer mesa de trabalho.

Há atividades profissionais que dependem muito de computadores. Editores de vídeo, de imagens e desenvolvedores de software, por exemplo, simplesmente não podem abrir mão de boas máquinas. É até uma ironia que tablets que estejam por aí ameaçando a ideia do desktop nas nossas vidas dependam deles para existir: sem um computador de mesa, um tablet não teria seu design esguio desenvolvido. Seu sistema operacional não existiria e muito menos seus aplicativos e jogos.

Conclusão

Para muita gente, um notebook mais simples e um tablet são substitutos ideais para o desktop. Mas ainda há uma parcela dos consumidores que optam pela mídia no computador convencional. Há um para cada tipo de necessidade, como um grande PC gamer para aqueles que gostam de jogar, um modelo mais simples ou um compacto e poderoso HTPC. Ainda há espaço para o desktop, desde que se saiba exatamente qual deles você precisa.

QUAL A MELHOR MARCA DE NOTEBOOK ?

Você já parou para pensar na quantidade da sua vida que está armazenado em pendrives? Grande parte dos usuários utiliza as unidades removíveis para carregar fotos, textos, trabalhos e programas portáteis. O problema é que eles não são invencíveis, ou seja, há muitos erros que podem atingir esses dispositivos e, consequentemente, causar danos aos seus proprietários.

Há os que acabam quebrando por ficarem soltos nas mochilas e os que são infectados com vírus – e isso representa apenas uma fração do que pode acontecer. Além dos problemas conhecidos, há também uma grande gama de erros que são temidos pelos usuários, mesmo sem que exista a certeza de que eles realmente possam afetar os dispositivos de memória portáteis.Portanto digamos que se vc manter o pendrive com um bom anti virus estará seguro .

É verdade que se retirarmos o pendrive sem ir em “remover dispositivo com segurança” podemos queimar o dispositivo?

Não vai queimar seu pendrive, justamente por que o pendrive é uma memória flash, acostumada com variações de energia. No entanto, se você estiver utilizando um HD externo que possua um disco, a queda repentina de energia pode prejudicar o aparelho. Mas no caso do pendrive, basta removê-lo em uma velocidade moderada e de forma RETA. Assim, você não precisará se preocupar se de vez em quando retirar o pendrive de forma “irregular”.Agora evite retirá-lo enquanto estiver trafegando dados .

Desligar o PC antes do Windows faz mal?

Existem testes que dizem que se você fizer isso mais de dez vezes, pode causar danos irreversíveis ao seu disco rígido, de modo que o seu Windows não iniciará da maneira correta. Assim, podem acontecer travamentos e até mesmo problemas mais graves.

Entretanto, há outra linha de pesquisadores de defender a teoria de que este tipo de procedimento não causa danos físicos, e sim ao Windows, já que com essa medida o sistema não terá como finalizar os processos que está executando no momento em que você ordenou que o computador fosse desligado. Assim, vários arquivos são corrompidos e alguns programas podem parar de funcionar corretamente.

Essa é uma questão que divide muitas opiniões pelo mundo afora. Sempre haverá quem diga que não vai acontecer nada, ou então aqueles que ficam abismados toda vez que veem alguém desligar o computador direto na energia.O fato é que o sistema operacional precisa fechar algumas rotinas para que quando você ligue o computador novamente, encontre tudo como deixou no momento anterior.

Desligamentos abruptos podem fazer com que alguns arquivos do sistema operacional sejam corrompidos e não funcionem bem. O Windows, assim como outros sistemas operacionais, trabalha com arquivos importantíssimos tanto na sua iniciação quanto no encerramento.

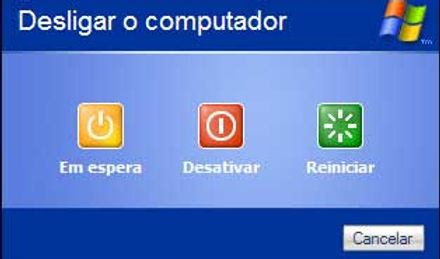

Para que o sistema continue a funcionar bem, é melhor que você use o processo convencional de desligamento através do Menu Iniciar do seu computador. Entretanto, se isso acontecer apenas Acidentalmente não se desespere.

Enquanto o seu computador está ligado, existe energia circulando pelas placas e circuitos. Essa energia é filtrada pela fonte, componente vital para o seu computador. A fonte é a responsável por permitir apenas a entrada de uma quantidade específica de eletricidade na sua máquina.

Há algum tempo, interromper a alimentação de um computador acarretaria consequências bastante sérias. Entretanto, as fontes de hoje em dia já conseguem garantir alguma segurança quanto a isso.

Mas lembre-se: de qualquer maneira o sistema operacional será danificado. Pode ser que não tenha acontecido até agora, mas para que dar chance ao azar? Se existe a opção “Desligar”, é porque o Windows precisa de algum tempo para ser encerrado com segurança!

O monitor prejudica a visão?

Todos sabem que o uso indevido do computador, em especial durante muitas horas diárias, faz mal a saúde. Problemas de coluna relacionados à má postura ao sentar são os casos mais comuns, e muitas vezes os danos causados ao nosso corpo por essa prática não têm mais correção.Esta expressão vem surgindo nos últimos anos e designa alguns desconfortos e problemas visuais causados pelo mau uso do computador. Entre os principais sintomas estão dores de cabeça, ardência nos olhos, dificuldade em focar a visão e aversão à luz. Os sintomas estão diretamente ligados aos maus hábitos que adquirimos na frente do computador, o que pode ser amenizado com alguns pequenos passos.

A concentração que mantemos na frente do computador faz com que esqueçamos de piscar durante muito tempo, hábito que seca o olho e faz a ardência e a falta de foco aparecerem depois de muitas horas. Por isso, lembre-se sempre de piscar enquanto trabalha na frente do monitor.

Outro aspecto importante é espairecer um pouco em períodos de tempo, tirando sua visão da frente da tela e descansando os olhos daquele ponto fixo. Pare de trabalhar durante alguns minutos a cada hora, tirando os olhos da tela por alguns momentos.

Finalmente, coloque o monitor em um ângulo de visão confortável para os seus olhos e não o aproxime demais da sua visão. Ajuste os níveis de contraste e brilho de um modo agradável e lembre-se que exageros na frente do computador sempre fazem mal à saúde.

Quem usa um computador ainda mais com acesso à internet ouve diariamente as palavras vírus, trojan,spyware, adware e, de vez em quando, a palavra malware.

É comum pensarmos que, de uma maneira geral, todos são vírus e perigosos para o computador.

Em parte, esta afirmação é verdadeira: de fato, todos eles podem nos prejudicar de alguma maneira. No entanto,eles não são todos vírus nem iguais.Eles são todos malwares, isso sim.

Malware é a combinação das palavras inglesas malicious e software, ou seja, programas maliciosos. São programas e comandos feitos para diferentes propósitos:

apenas infiltrar um computador ou sistema, causar danos e apagar dados, roubar informações, divulgar serviços, etc.

Obviamente que quase 100% desses malwares entram em ação sem que o usuário do computador perceba.Em suma, malware é a palavra que engloba programas perigosos, invasivos e mal intencionados que podem atingir um computador. O primeiro erro dos usuários é este: desconhecendo o termo malware, categorizartudo como vírus.

Os malwares se dividem em outras categorias, e provavelmente vão continuar se dividindo à medida que malfeitores descobrirem e inventarem novas maneiras de ataques a computadores. Essas categorias incluem vírus, worms, trojans, rootkits, spywares, adwares e outros menos conhecidos. Vejamos um por um.

Não é à toa que a palavra vírus é a que mais circula quando o assunto é perigos de computador. Afinal, os vírus são os programas mais utilizados para causar danos, roubar informações, etc.

Os vírus se diferenciam dos outros malwares por sua capacidade de infectar um sistema, fazer cópias de si mesmo e tentar se espalhar para outros computadores, da mesma maneira que um vírus biológico faz.

Vírus é um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos.

Para que possa se tornar ativo e dar continuidade ao processo de infecção, o vírus depende da execução do programa ou arquivo hospedeiro, ou seja, para que o seu computador seja infectado é preciso que um programa já infectado seja executado.O principal meio de propagação de vírus costumava ser os disquetes. Com o tempo, porém, estas mídias caíram em desuso e começaram a surgir novas maneiras, como o envio de e-mail. Atualmente, as mídias removíveis tornaram-se novamente o principal meio de propagação, não mais por disquetes, mas, principalmente, pelo uso de pen-drives.

Vírus são típicos de arquivos anexos de emails. Isso acontece porque quase sempre é necessário que um vírus seja acionado através de uma ação do usuário.

Um dos vírus mais perigosos já registrados foi o “ILOVEYOU”, uma carta de amor que se espalhou por email e é considerada responsável pela perda de mais de cinco bilhões de dólares em diversas empresas.Há diferentes tipos de vírus. Alguns procuram permanecer ocultos, infectando arquivos do disco e executando uma série de atividades sem o conhecimento do usuário. Há outros que permanecem inativos durante certos períodos, entrando em atividade apenas em datas específicas. Alguns dos tipos de vírus mais comuns são:

Vírus propagado por e-mail: recebido como um arquivo anexo a um e-mail cujo conteúdo tenta induzir o usuário a clicar sobre este arquivo, fazendo com que seja executado. Quando entra em ação, infecta arquivos e programas e envia cópias de si mesmo para os e-mails encontrados nas listas de contatos gravadas no computador.

Vírus de script: escrito em linguagem de script, como VBScript e JavaScript, e recebido ao acessar uma página Web ou por e-mail, como um arquivo anexo ou como parte do próprio e-mail escrito em formato HTML. Pode ser automaticamente executado, dependendo da configuração do navegador Web e do programa leitor de e-mails do usuário.

Vírus de macro: tipo específico de vírus de script, escrito em linguagem de macro, que tenta infectar arquivos manipulados por aplicativos que utilizam esta linguagem como, por exemplo, os que compõe o Microsoft Office (Excel, Word e PowerPoint, entre outros).

Vírus de telefone celular: vírus que se propaga de celular para celular por meio da tecnologia bluetooth ou de mensagens MMS (Multimedia Message Service). A infecção ocorre quando um usuário permite o recebimento de um arquivo infectado e o executa. Após infectar o celular, o vírus pode destruir ou sobrescrever arquivos, remover ou transmitir contatos da agenda, efetuar ligações telefônicas e drenar a carga da bateria, além de tentar se propagar para outros celulares.

Worms

Um worm (verme, em inglês) de computador é um programa malicioso que se utiliza de uma rede para se espalhar por vários computadores sem que nenhum usuário interfira neste processo (aí está a diferença entre vírus e worm).

Os worms são perigosos pois podem ser disparados, aplicados e espalhados em um processo totalmente automático e não precisar se anexar a nenhum arquivo para isso. Enquanto vírus buscam modificar e corromper arquivos, os worms, costumam consumir banda de uma rede.

Rootkits

Os rootkits englobam alguns dos mais escabrosos malwares já conhecidos. Isso porque estes programas miram simplesmente o controle de um sistema operacional sem o consentimento do usuário e sem serem detectados.

O grande mérito do rootkit é sua capacidade de se esconder de quase todos os programas antivírus através de um avançado código de programação. Mesmo que um arquivo rootkit seja encontrado, em alguns casos ele consegue impedir que você o delete. Em resumo, os rootkits são a maneira mais eficiente para invadir um sistema sem ser pego.

Spywares

Spy, em inglês, significa espião, e foi com essa característica que os spywares surgiram. No começo, os spywares monitoravam páginas visitadas e outros hábitos de navegação para informar os autores. De posse dessas informações, tais autores podiam atingir os usuários com mais eficiência em propagandas, por exemplo.

Porém, com o tempo, os spywares também foram utilizados para roubo de informações pessoais (como logins e senhas) e também para a modificação de configurações do computador (como página home do seu navegador).

Pode ser considerado de uso:

Legítimo: quando instalado em um computador pessoal, pelo próprio dono ou com consentimento deste, com o objetivo de verificar se outras pessoas o estão utilizando de modo abusivo ou não autorizado.

Malicioso: quando executa ações que podem comprometer a privacidade do usuário e a segurança do computador, como monitorar e capturar informações referentes à navegação do usuário ou inseridas em outros programas (por exemplo, conta de usuário e senha).

Alguns tipos específicos de programas spyware são:

Keylogger: capaz de capturar e armazenar as teclas digitadas pelo usuário no teclado do computador. Sua ativação, em muitos casos, é condicionada a uma ação prévia do usuário, como o acesso a um site específico de comércio eletrônico ou de Internet Banking.

Screenlogger: similar ao keylogger, capaz de armazenar a posição do cursor e a tela apresentada no monitor, nos momentos em que o mouse é clicado, ou a região que circunda a posição onde o mouse é clicado. É bastante utilizado por atacantes para capturar as teclas digitadas pelos usuários em teclados virtuais, disponíveis principalmente em sites de Internet Banking.

Adware: projetado especificamente para apresentar propagandas. Pode ser usado para fins legítimos, quando incorporado a programas e serviços, como forma de patrocínio ou retorno financeiro para quem desenvolve programas livres ou presta serviços gratuitos. Também pode ser usado para fins maliciosos, quando as propagandas apresentadas são direcionadas, de acordo com a navegação do usuário e sem que este saiba que tal monitoramento está sendo feito.

Adwares são programas que exibem, executam ou baixam anúncios e propagandas automaticamente e sem que o usuário possa interferir.Geralmente, ícones indesejados são colocados em sua área de trabalho ou no menu Iniciar para que você acesse o serviço desejado.

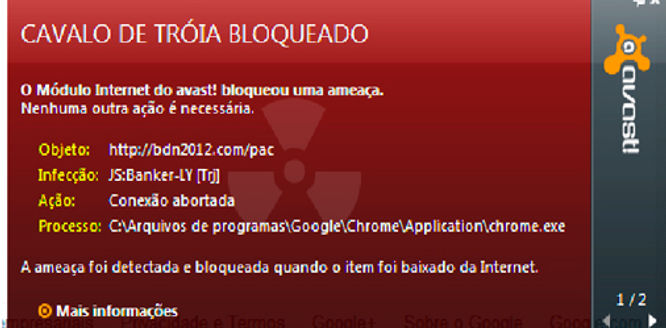

Cavalo de troia, trojan ou trojan-horse:

é um programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

Exemplos de trojans são programas que você recebe ou obtém de sites na Internet e que parecem ser apenas cartões virtuais animados, álbuns de fotos, jogos e protetores de tela, entre outros. Estes programas, geralmente, consistem de um único arquivo e necessitam ser explicitamente executados para que sejam instalados no computador.

Trojans também podem ser instalados por atacantes que, após invadirem um computador, alteram programas já existentes para que, além de continuarem a desempenhar as funções originais, também executem ações maliciosas.

Há diferentes tipos de trojans, classificados2 de acordo com as ações maliciosas que costumam executar ao infectar um computador. Alguns destes tipos são:

Trojan Downloader: instala outros códigos maliciosos, obtidos de sites na Internet.

Trojan Dropper: instala outros códigos maliciosos, embutidos no próprio código do trojan.

Trojan Backdoor: inclui backdoors, possibilitando o acesso remoto do atacante ao computador.

Trojan DoS: instala ferramentas de negação de serviço e as utiliza para desferir ataques.

Trojan Destrutivo: altera/apaga arquivos e diretórios, formata o disco rígido e pode deixar o computador fora de operação.

Trojan Clicker: redireciona a navegação do usuário para sites específicos, com o objetivo de aumentar a quantidade de acessos a estes sites ou apresentar propagandas.

Trojan Proxy: instala um servidor de proxy, possibilitando que o computador seja utilizado para navegação anônima e para envio de spam.

Trojan Spy: instala programas spyware e os utiliza para coletar informações sensíveis, como senhas e números de cartão de crédito, e enviá-las ao atacante.

Trojan Banker ou Bancos: coleta dados bancários do usuário, através da instalação de programas spyware que são ativados quando sites de Internet Banking são acessados. É similar ao Trojan Spy porém com objetivos mais específicos.

Backdoor

Backdoor é um programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para este fim.

Pode ser incluído pela ação de outros códigos maliciosos, que tenham previamente infectado o computador, ou por atacantes, que exploram vulnerabilidades existentes nos programas instalados no computador para invadi-lo.

Após incluído, o backdoor é usado para assegurar o acesso futuro ao computador comprometido, permitindo que ele seja acessado remotamente, sem que haja necessidade de recorrer novamente aos métodos utilizados na realização da invasão ou infecção e, na maioria dos casos, sem que seja notado.

A forma usual de inclusão de um backdoor consiste na disponibilização de um novo serviço ou na substituição de um determinado serviço por uma versão alterada, normalmente possuindo recursos que permitem o acesso remoto. Programas de administração remota, como BackOrifice, NetBus, SubSeven, VNC e Radmin, se mal configurados ou utilizados sem o consentimento do usuário, também podem ser classificados como backdoors.

Há casos de backdoors incluídos propositalmente por fabricantes de programas, sob alegação de necessidades administrativas. Esses casos constituem uma séria ameaça à segurança de um computador que contenha um destes programas instalados pois, além de comprometerem a privacidade do usuário, também podem ser usados por invasores para acessarem remotamente o computador.

Bot e botnet

Bot é um programa que dispõe de mecanismos de comunicação com o invasor que permitem que ele seja controlado remotamente. Possui processo de infecção e propagação similar ao do worm, ou seja, é capaz de se propagar automaticamente, explorando vulnerabilidades existentes em programas instalados em computadores.

A comunicação entre o invasor e o computador infectado pelo bot pode ocorrer via canais de IRC, servidores Web e redes do tipo P2P, entre outros meios. Ao se comunicar, o invasor pode enviar instruções para que ações maliciosas sejam executadas, como desferir ataques, furtar dados do computador infectado e enviar spam.

Um computador infectado por um bot costuma ser chamado de zumbi (zombie computer), pois pode ser controlado remotamente, sem o conhecimento do seu dono. Também pode ser chamado de spam zombie quando o bot instalado o transforma em um servidor de e-mails e o utiliza para o envio de spam.

Botnet é uma rede formada por centenas ou milhares de computadores zumbis e que permite potencializar as ações danosas executadas pelos bots.

Quanto mais zumbis participarem da botnet mais potente ela será. O atacante que a controlar, além de usá-la para seus próprios ataques, também pode alugá-la para outras pessoas ou grupos que desejem que uma ação maliciosa específica seja executada.

Acompanhe nesse video dicas de segurança e noções de como indentificar um malware !

Escolher um bom notebook pode ser uma tarefa muito difícil quando saímos para procurar um e nos deparamos com uma infinidade de modelos e marcas disponíveis. A decisão fica ainda mais difícil quando começamos a nos informar e os vendedores só estão preocupados em vender e não sabem ao certo como oferecer o melhor produto, não é mesmo?

Os notebooks são uma opção extremamente práticas e eficazes hoje em dia ajudando na realização de várias tarefas e estando presente em quase todos os momentos do cotidiano.

Além disso, são mais versáteis e a velha desculpa de que não tinham boas configurações quando comparados com computadores já não existe mais. Atualmente os notebooks vêm se superando e estão entre os objetos mais desejados pelos consumidores,juntamente com os tablets e smartphones.

Entretanto, uma tarefa nem um pouco fácil é escolher um notebook para ser seu companheiro por um tempo. Aquele que tenha as configurações necessárias para atender tudo aquilo que necessitamos e possa nos auxiliar em todas as tarefas necessárias.Por isso, agora vamos listar algumas das melhores marcas de notebook que existem atualmente para tentar ajudar você no seu processo de compra.

Apple

Obviamente o número #1 dessa lista não é uma novidade para ninguém, não é mesmo? Pois é, quando o assunto são os notebook a marca é e foi considerada a melhor por anos consecutivos.

Entretanto, uma desvantagem da marca são os preços que não são muito acessíveis e convidativos para um grande número de pessoas.

Por outro lado, o fato é que o investimento vale cada centavo quando o assunto é qualidade e acaba sendo compensado, afinal. Assim sendo, quem optar por um MacBook Air ou Pro certamente não vai se arrepender da compra.Se você tem grana sobrando não perca tempo ! (risos)

DELL

Fundada em 1984 por Michael Dell nos Estados unidos.

O primeiro computador Dell, o Turbo, foi apresentado em 1985 e incorporava um processador Intel 8088 a 8 Mhz. O primeiro computador portátil da marca Dell é apresentado em 1991.A marca está presente em cerca de 180 países.No Brasil desde 1999, a Dell é líder mundial em soluções de TI, com oferta de produtos, serviços e software para clientes de diferentes perfis – desde usuários finais até grandes empresas.

Os notebooks são muito bem conceituados no mercado. A sua tecnologia é reconhecida pela alta durabilidade e a sua assistência técnica é bastante elogiada pelo público consumidor; o suporte tem grande disponibilidade e o atendimento é muito eficaz em qualquer região.

Porém, os preços desses dispositivos no Brasil são razoavelmente altos. No entanto, são aparelhos de qualidade e reconhecidos pela alta resistência e durabilidade.Com a melhor durabilidade de bateria do mercado.

SONY

O ano era 1996 e a Japonesa Sony, até então famosa por seus dispositivos eletrônicos, resolveu mergulhar de cabeça no segmento de computadores de mesa e portáteis.

Ao longo de quase 20 anos de mercado, a Sony produziu uma enormidade de modelos, sempre introduzindo novos componentes de hardware e recursos que chamavam a atenção.A fabricante japonesa foi responsável por uma série de inovações no ramo.

EM 2014 a Sony anunciou sair dos negócios de informática com sua parceira Vaio, algo que impactou o mundo da tecnologia. Muitos consumidores estão lamentando a desistência, mas certamente a empresa teve seus motivos (principalmente financeiros) para tal atitude.Há rumores que em breve ela voltará a fabricar seus produtos sem a marca Vaio,que por sua vez,agora se juntou a marca Positivo PCs brasileira,dai você se pergunta:mas logo a "POSITIVO"?-

A resposta é simples,em um país com mais de 200 milhões de habitantes,deve haver uma marca "popular",e essa marca é a Positivo,que vem crescendo no mercado brasileiro,devido o baixo custo e a grande diversidades de seus produtos,visando atingir os clientes da nova classe social.Para a Vaio é um bom negócio lucrativo certamente.

LENOVO

A Lenovo é uma grande empresa de tecnologia pessoal fundada em Pequim, em 1984, por onze engenheiros liderados por Liu Chuanzhi. E está entre as maiores fabricantes de notebooks do planeta.Em 1990, a empresa fabricou seu primeiro computador e, em 1992, foi pioneira no desenvolvimento do computador doméstico Legend 1+ 1. Em 2003, a marca se tornou Lenovo e, em 2005, comprou a Divisão de PCs da IBM. A sede, na Carolina do Norte, Eua, é herança do extinto grupo ThinkPad da IBM, empresa que inovou com a criação do primeiro notebook introduzido no mercado em 1984. Em 2007, foram lançados os produtos da linha IdeaPad de notebooks e netbooks e a linha de desktops ThinkStation. Três anos mais tarde, lançou LEPHONE celular com Android.E sem falar que a pouco tempo atras a LENOVO COMPROU A CCE ,pelo mesmo motivo que a Vaio se juntou a POSITIVO.Embora muitos criticam a CCE,ela no mercado de eletrônicos brasileiros é a mais popular.Aquela velha história,criticam mas a maioria das pessoas já teve um CCE em casa,ruim ou não é lucro para a empresa.

ACER

A ACER INICIOU SUAS ATIVIDADES na ilha de Taiwan,Em 1987, a empresa tornou-se oficialmente conhecida como ACER, marcando o início dos esforços para a criação de uma marca forte.Em setembro de 1990 a empresa adquiriu a Altos Computer Systems, uma das maiores fabricantes de multifuncionais e sistemas de rede UNIX para mercados comerciais. Cinco anos mais tarde, a ACER apresentou a linha de computadores Aspire, que seria um estrondoso sucesso de vendas. A partir de 1996 a marca se expandiu para o segmento de produtos eletrônicos com o lançamento de videodisc players, projetores, telefones celulares, entre outros. Em fevereiro de 1997 ocorreu mais uma importante aquisição: a compra da Texas Instruments® Mobile Computing Business, incluindo as premiadas séries de notebook TravelMate e Extensa, fazendo da ACER a quarta fabricante de notebooks do mercado americano. Durante esta década a ACER cresceu extensivamente e expandiu a sua presença estratégica e geográfica para se tornar um dos maiores fabricantes de computadores do mundo.

Não é um produto top de mercado mas se levarmos em conta a relação entre custo e benfício é uma boa escolha principalmente para uso doméstico.

Ponto negativo para o áudio que não tem uma qualidade muito boa e sofre grandes distorções mesmo em volumes médios. Mas em contrapartida, temos telas de boa qualidade e que proporcionam um conforto muito bom mesmo utilizando por períodos prolongados.

ASUSTeK Computer Inc. ou simplesmente ASUS é uma empresa de Taiwan especializada na fabricação de hardware. ASUS foi fundada a 2 de Abril de 1990 em Taiwan por TH Tung, Ted Hsu, Wayne Hsieh e MT Liao, todos engenheiros informáticos da Acer.Fabrica, entre outros, placas-mãe, placas de vídeo, discos ópticos e Computadores portáteis.

A ASUS também produz componentes para outras empresas como a Sony (PlayStation 2), Apple (iPod, iPod shuffle, MacBook), Alienware, Falcon Northwest, HP e Compaq.

ASUS

Ela é considerada a terceira melhor empresa de notebooks ( apenas atrás de Apple e Lenovo) por vários sites do segmento.Todo esse avanço está baseado principalmente pelos riscos que a empresa tomou em design e inovação, bem como a manutenção de seu suporte técnico e outras que teve no último ano.

Preço e Variedade

A ASUS tem um dos melhores custo benefício dentre todas as marcas. Ocorreram menos lançamentos de notebooks durante os últimos anos, mas a qualidade deles e a versatilidade aumentou.A empresa já está criando uma linha de notebooks para games mas ainda falta uma linha específica para negócios. Como grande parte dos modelos são vendido através de varejistas, não existem opções de modificações nos equipamentos da ASUS.

Samsung

A Samsung empresa Koreana iniciou a fabricação dos seus primeiros notebooks em 1983.A marca sem dúvida possui um histórico invejável de invensões tecnológicas como:● Desenvolvimento de videocassetes VHS em 1969.

Lançamento da primeira TV LCD do mundo EM 1993.

● Desenvolvimento do primeiro gravador de videodisco digital (DVD-R) em

1995 .

● Inicia a produção em massa da primeira TV digital do mundo em1999

● Desenvolve a primeira CPU de 1GHz do mundo.

● Lançamento do primeiro monitor LCD TFT 3D do mundo.

● Desenvolvimento do primeiro telefone celular do mundo que servia também como MP3 player.

● Criação do celular estilo relógio de pulso.

● Desenvolvimento do telefone com internet sem fio (smartphone), um pequeno telefone multifunctional em 2000

● Lançamento do primeiro celular com câmera do mundo.

● Desenvolvimento da TV Digital de Alta Definição em 2001 e por ai vai...

Os computadores portáteis da Samsung têm bastante aceitação no Brasil. São produtos com bom desempenho, processadores eficientes e configurações satisfatórias. O custo/benefício é bastante compensador, o preço não é abusivo, mas também reflete o valor real dos aparelhos, que apresentam qualidade e performance.

HP

Hoje em dia a AMERICANA HP, É uma das maiores empresas de tecnologia do mundo, está presente em mais de 170 países, emprega mais de 317 mil pessoas, serve mais de um bilhão de cliente.

Detentora de um histórico fascinante de tecnologia.Hoje a empresa pode ser considerada uma das principais fornecedoras mundiais de impressoras inkjet, laser monocromáticas e coloridas, multifuncionais e de função única; scanners e servidores de impressão. Também tem bastante destaque em sistemas completos de armazenamento em disco e OpenSANs (Storage Area Networks), software de gerenciamento de redes e sistemas, computadores pessoais e laptops. Além disso, possui mais de 100 lojas próprias nas Américas. A dependência do resultado de subsidiárias tem se tornado cada vez mais importante. Em 2013, aproximadamente 64% de sua receita global veio de unidades fora dos Estados Unidos. Somente o Brasil apresenta números expressivos: está presente em mais de 27 mil pontos de venda no país, possui quatro fábricas, além de ter mais de sete milhões de clientes.

Você sabia?

● Em 1974, um jovem engenheiro da HP, Stephen Wozniak, concebeu um protótipo de computador pessoal, que não recebeu atenção da empresa. Então, Wozniak resolveu se juntar à um tal de Steve Jobs para criar a Apple.

● A HP investe mais de US$ 3 bilhões anualmente em pesquisa e desenvolvimento de novos produtos.

● No dia 3 de março de 1986, a empresa registrou o domínio HP.com, tornando-o nono domínio “.com” registrado na história da internet.

A HP ganhou muito prestígio desde sua criação, com o seu grande portfólio de produtos. Ela está bastante presente como principal provedora de equipamentos em diversas empresas e utiliza da sua força para colocar estes equipamentos no pacote, já que ainda não é tão reconhecida no mercado de notebooks.

Além disso, muitos usuários reclamam de travamentos e lentidão nos dispositivos da HP,outros de superaquecimento.